Recentemente li que o nosso foco funciona como um cone de luz. Quando nos concentramos em algo que é de nosso interesse ou que seja,de certa forma, urgente, esse cone emite uma luz concentrada e direcionada.

Por outro lado, quando não focamos em nada, o cone emite uma luz ampla e difusa.

O foco, sem dúvida, é um ponto extremamente importante quando precisamos ser produtivos, já que precisamos deixar de lado o que não importa e direcionar nossa atenção para aquilo que é necessário em determinado instante. Caso contrário, nosso rendimento cairia bastante.

Podemos aplicar o conceito de foco para conhecimento. Eu, por exemplo, escolhi me formar em Ciência da Computação, uma área que sempre me atraiu desde criança. Assim, decidi deixar outras áreas de lado para dar ênfase, focar, na minha paixão.

Saber decidir no que focar nem sempre é uma tarefa fácil. Se fizermos uma escolha errada o prejuízo pode ser bem alto.

Em relação ao conhecimento, focar em apenas uma subárea achando que é suficiente para toda área de atuação pode ser um engano custoso. Ou pior, pode ser o que diferencie você dos melhores.

E o que isso tem a ver com Hacking??!!

É exatamente aí onde quero chegar. Para que um H4ck3r seja o melhor é necessário dominar as mais diversas áreas e subáreas do Hacking Ético.

Dentro do contexto do Hacking temos uma subárea chamada de “Hacking de Redes Wi-Fi”. E como já explanei em outro artigo, a forma mais comum de explorar uma rede Wi-Fi é através do ataque à Infraestrutura, focando no Access Point.

O fato é que nem sempre será possível obter a chave da rede atacando o Access Point. Seja porque o AP tenha alguma proteção (WIDS/WIPS) ou, quem sabe, ele não esteja ao seu alcance.

Sendo esse o caso, a pergunta é: está tudo perdido?

Claro que não, meu caro H4ck3r…

Ataque à Clientes de Redes Wi-Fi

Dentro do Hacking de Redes Wi-Fi também é possível quebrarmos a rede através do ataque aos Clientes, outra subárea. Temos pelo menos 3 vantagens em potencial:

Vantagem #1 : não precisamos estar dentro do alcance do sinal.

Vantagem #2: o cliente não precisa estar conectado à rede, o que nos permite quebrar a senha do alvo enquanto o mesmo se desloca para o trabalho dentro do ônibus.

Vantagem #3: a melhor, acaba sendo mais fácil.

E como isso é possível??

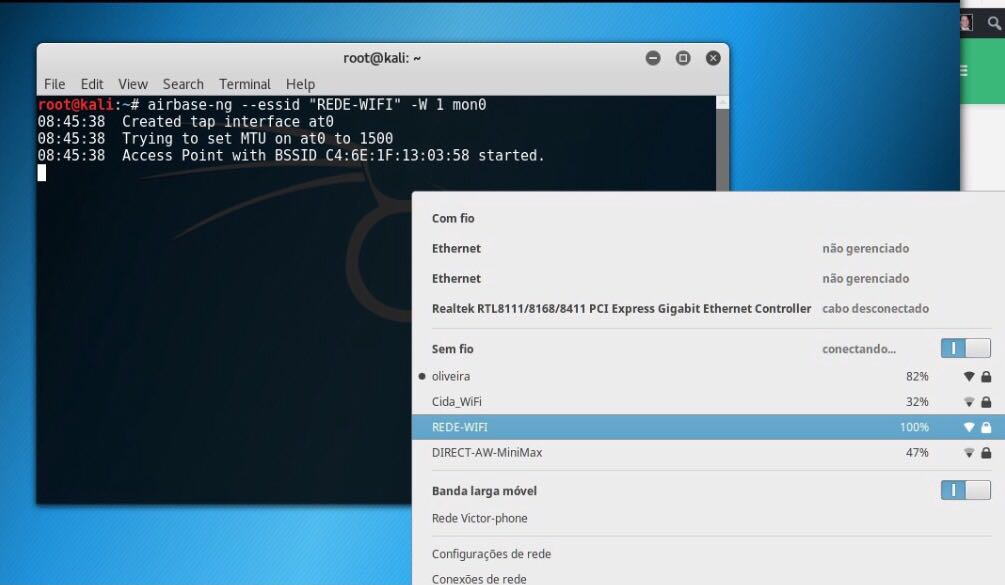

Muito simples. Tudo que precisamos fazer é criar um Fake AP (falso Access Point) imitando as configurações básicas da rede alvo. Podemos fazer isso com uma ferramenta da suíte Aircrack-ng.

Se quiser atacar uma rede WEP com ESSID “REDE-WIFI” basta levantar um Fake AP com ESSID “REDE-WIFI” e criptografia WEP. Veja as imagens:

Analogamente, se quiser atacar uma rede WPA2 com ESSID “REDE-WIFI-WPA” basta levantar um Fake AP com mesmo nome e padrão.

Depois que a abelhinha pousar, o ataque é realizado no intuito de encontrarmos a senha da rede.

Eu não falei que era simples?

Mas as possibilidades não param por aí. Você também pode criar um Fake AP sem criptografia simulando uma rede pública de algum estabelecimento. À essa classe de ataques chamamos de Honeypot (pote de mel).

Dessa forma, criamos uma rede aberta como se fosse a rede de um shopping, por exemplo, que oferece acesso à Internet grátis. As abelhinhas sentem o cheiro do mel e caem na cilada.

A partir daí podemos desencadear uma série de ataques chamados de MITM (Man in The Middle Attack – Ataques de Homem do Meio) e como consequência é possível capturar sessões do navegador abertas, credenciais e muito mais.

Ficou curioso? Quer saber descobrir como criar um Fake AP? Deseja se aprofundar no Hacking de Redes Wi-Fi e entender como se cria honeypots?

Está esperando o que? Conheça o meu curso de Wi-Fi Hacking: Ataque a Clientes .